自動化賦能 構筑物聯網產品開發安全的堅固防線

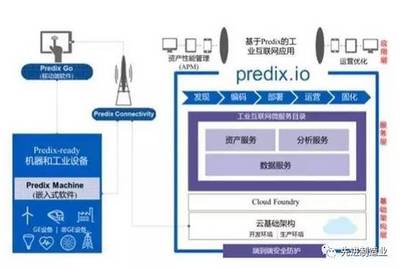

隨著物聯網(IoT)設備呈指數級增長并深度融入工業控制、智能家居、智慧城市等關鍵領域,其安全性已成為關乎用戶隱私、企業資產乃至社會穩定的核心議題。傳統依賴人工審計與響應的安全模式,在面對海量、異構、動態變化的物聯網設備及其產生的龐雜數據流時,已顯力不從心。因此,在物聯網產品,特別是其核心——網絡與信息安全軟件的開發與運維全生命周期中,引入并深化自動化技術,正扮演著不可或缺的關鍵角色。

一、 開發階段:安全左移,自動化筑起源頭屏障

物聯網產品的安全始于開發。自動化在此階段的首要作用是實現“安全左移”,將安全考量與測試嵌入開發流程的最早期。

- 自動化安全編碼與審查:通過集成靜態應用程序安全測試(SAST)工具到持續集成/持續部署(CI/CD)流水線,開發人員提交代碼后,系統能自動掃描源代碼,快速識別潛在的安全漏洞(如緩沖區溢出、注入缺陷、硬編碼憑證等),并提供修復建議。這大大降低了在開發后期或部署后發現高危漏洞的成本與風險。

- 依賴組件自動化管理:現代物聯網軟件大量使用開源庫和第三方組件。自動化軟件物料清單(SBOM)工具可以自動識別、追蹤所有依賴項及其版本,并與漏洞數據庫(如CVE)實時聯動。一旦發現某個依賴組件存在已知漏洞,系統能自動告警,甚至建議或直接應用安全補丁,確保供應鏈安全。

- 安全配置自動化驗證:針對物聯網設備固件及配套服務的安全配置(如關閉不必要的端口、設置強密碼策略、最小權限原則等),可以編寫自動化測試腳本或利用基礎設施即代碼(IaC)的掃描工具,在構建階段自動驗證配置是否符合安全基線,防止配置錯誤引入風險。

二、 測試與驗證階段:模擬實戰,自動化實現深度防御

物聯網環境復雜,攻擊面廣。自動化測試能模擬真實攻擊場景,進行高強度、全覆蓋的安全驗證。

- 自動化動態與交互式安全測試:結合動態應用程序安全測試(DAST)和交互式應用程序安全測試(IAST),自動化工具可以模擬攻擊者對運行中的物聯網應用服務(如設備管理平臺、數據接口)發起測試攻擊(如SQL注入、跨站腳本、API濫用等),并實時分析應用響應,精準定位運行時漏洞。

- 固件與硬件接口自動化分析:針對物聯網設備特有的固件,自動化工具可以進行反匯編、模擬執行,自動分析其中可能存在的后門、敏感信息泄露點或不安全的硬件接口訪問邏輯。模糊測試(Fuzzing)技術可被自動化,向設備接口輸入大量畸形數據,以發現潛在的崩潰或邏輯缺陷。

- 無線通信協議自動化安全測試:物聯網設備廣泛使用藍牙、Zigbee、LoRa、Wi-Fi等無線協議。自動化測試框架可以模擬各種協議層面的攻擊,如重放攻擊、竊聽、信號干擾等,驗證通信鏈路的加密強度與認證機制的有效性。

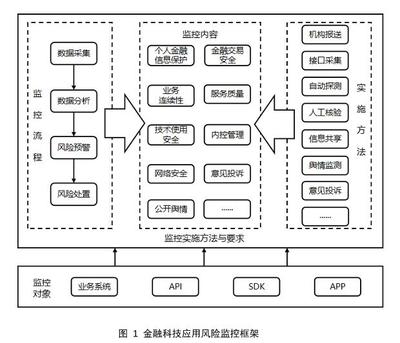

三、 部署與運維階段:持續監控,自動化保障動態安全

物聯網產品部署后,面臨持續變化的威脅環境。自動化是實現持續安全監控與即時響應的基石。

- 自動化安全監控與異常檢測:在設備端、網關及云端部署輕量級代理或利用網絡流量分析工具,自動收集日志、行為數據。通過集成機器學習算法,系統能自動建立正常行為基線,并實時檢測偏離基線的異常活動(如異常數據外傳、陌生設備接入、指令頻率異常等),實現威脅的早期發現。

- 自動化漏洞管理與補丁分發:當發現新漏洞時,自動化漏洞管理平臺能快速評估其對自身物聯網資產的影響范圍與嚴重等級。對于可遠程更新的設備,可自動化編排安全補丁的測試、簽名與分發給海量設備,并驗證更新成功率,確保修復的及時性與有效性,極大縮短漏洞暴露窗口。

- 自動化事件響應與修復:預定義的安全事件響應(IR)劇本可以與自動化編排工具結合。一旦確認安全事件(如設備被入侵),系統可自動執行預設的遏制措施(如隔離受感染設備、阻斷惡意IP、重置憑證等),并啟動調查與修復流程,大幅提升響應速度,限制損失范圍。

四、 網絡與信息安全軟件開發本身的自動化演進

值得注意的是,用于保障物聯網安全的軟件工具鏈本身也在經歷深刻的自動化變革。安全代碼的生成、安全測試用例的自動生成與優化、威脅情報的自動采集與關聯分析、安全策略的自動調優(如基于零信任模型的動態訪問控制)等,都日益依賴于自動化與人工智能技術。這形成了一個正向循環:更自動化的安全工具,賦能開發出更安全的物聯網產品。

###

在物聯網安全這場與時間和復雜度的賽跑中,自動化不再是“可選”的增效工具,而是“必需”的核心能力。它貫穿于物聯網產品安全生命周期的每一個環節,從源頭編碼到持續防護,將安全從昂貴、滯后、孤立的“附加動作”,轉變為高效、前瞻、內嵌的“固有屬性”。對于開發者與安全團隊而言,積極擁抱并善用自動化,是應對物聯網安全規模化挑戰、構建真正可信賴的物聯網生態體系的必然選擇。

如若轉載,請注明出處:http://www.1q1b.cn/product/36.html

更新時間:2026-04-14 00:01:14